Bakterie spoza Ziemi

18 marca 2009, 10:10W górnej stratosferze odkryto trzy nieznane gatunki bakterii, które nie tylko są wyjątkowo odporne na oddziaływanie promieniowania ultrafioletowego, ale najwyraźniej pochodzą spoza Ziemi.

Zregenerowano komórki rzęsate u myszy z uszkodzeniem słuchu

21 lutego 2014, 09:40Jedną z głównych przyczyn utraty słuchu jest uszkodzenie komórek rzęsatych ucha wewnętrznego. Naukowcy myśleli, że gdy tak się stanie, nie są one zastępowane nowymi, ale ostatnie badania zespołu dr. Alberta Edge'a z Massachusetts Eye and Ear Infirmary wykazały, że u nowo narodzonych myszy komórki podporowe mogą się przekształcić w rzęsate. Proces jest spontaniczny, ale zachodzi w niewielkim zakresie.

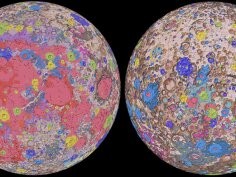

Powstała pierwsza całościowa, ujednolicona mapa geologiczna Księżyca

28 kwietnia 2020, 11:21Naukowcy z Centrum Nauk Astrogeologicznych amerykańskiej Służby Geologicznej (USGS), NASA oraz Lunar and Planetary Institute opracowali nową mapę geologiczną Księżyca. Po raz pierwszy cała powierzchnia Srebrnego Globu została w pełni zmapowana i jednolicie sklasyfikowana. Zunifikowana Mapa Geologiczna Księżyca (Unified Geologic Map of the Moon) przyda się do planowania przyszłych misji. Wykorzystają ją także zapewne społeczność naukowa czy nauczyciele. Cyfrowa mapa jest dostępna online. Pokazuje geologię Księżyca w skali 1:5.000.000.

Lata spokojnego Słońca

4 kwietnia 2009, 09:46Eksperci z NASA spodziewają się, że wchodzimy w fazę głębokiego minimum słonecznego. Okazuje się, że nasza gwiazda jest jeszcze bardziej spokojna, niż była przed kilkoma miesiącami, gdy informowaliśmy o wyjątkowo małej liczbie plam na Słońcu.

Nowa (skuteczna) metoda leczenia bólu kończyny fantomowej

10 marca 2014, 15:06Naukowcy z czterech szwedzkich instytucji badawczych opracowali nową metodę leczenia bólu fantomowego po amputacji kończyny. Bazuje ona na połączeniu kilku technologii, m.in. rzeczywistości rozszerzonej. Przetestowano ją na pacjencie, który z silnym bólem tego typu zmagał się już od 48 lat. Udało się go znacząco ograniczyć.

Włochy – genetycznie najbardziej zróżnicowany kraj Europy. Początki procesu sięgają 19 000 lat

25 maja 2020, 11:39Włochy to najbardziej zróżnicowany genetycznie kraj Europy. Na Półwyspie Apenińskim zróżnicowanie genetyczne ludzi jest tak duże, jak w pozostałej części Europy. Marco Sazzini, Paolo Abandio, Paolo Gargnani i inni naukowcy z Uniwersytetu w Bolonii informują, że początki tego zróżnicowania sięgają 19 000 lat, a wynika ono nie tylko z przepływu genów, ale również z adaptacji do lokalnych warunków klimatycznych.

Nowy test na raka płuc

20 kwietnia 2009, 16:17Być może już wkrótce za pomocą testu moczu będzie możliwe określenie, na ile jesteśmy podatni na nowotwór płuc.

PCAF pomoże na uszkodzone nerwy?

1 kwietnia 2014, 12:55Pojawiła się nadzieja na regenerację zniszczonych połączeń nerwowych u osób, które doznały urazu rdzenia kręgowego lub udaru mózgu. Z dzisiejszego Nature Communications dowiadujemy się o badaniach przeprowadzonych przez naukowców z Imperial College London i Hertie-Institut z Uniwersytetu w Tybindze

Naukowcy: dieta mieszkańców płd. Polski kilka tysięcy lat temu w dużej mierze roślinna

19 czerwca 2020, 05:53Tylko 15 proc. składu diety ludzi żyjących kilka tysięcy lat temu w południowej Polsce stanowiło mięso, a blisko 50 proc. rośliny – wynika z badań kości kilkudziesięciu zmarłych z epoki neolitu i brązu z Miechowa (Małopolskie).

Tektoniczna ewolucja

7 maja 2009, 08:30Przypominających kształtem literę "s" koników morskich nie da się pomylić z niczym innym. Są bardzo charakterystyczne, a swoją wyprostowaną postawę zawdzięczają zamieszkiwanemu środowisku – pionowym trawom morskim (Biology Letters).